Обеспечение сетевой информационной безопасности в современных условиях крайне важно. Серёзные компании ставят в приоритет обеспечение сетевой безопасности.

В наши дни уже невозможно представить себе ежедневные рабочие процессы без Интернета, с помощью которого компании постоянно обмениваются различной, зачастую очень ценной, информацией. Для бесперебойного и эффективного функционирования в режиме “онлайн” в организациях используется сложная сетевая инфраструктура, и именно это делает обеспечение сетевой информационной безопасности столь необходимым.

В данной статье мы рассмотрим основные процессы и инструменты сетевой защиты и как они помогают компаниям обеспечить собственную безопасность сегодня.

Основные понятия сетевой безопасности

Сетевая безопасность — набор процессов и технологий, направленных на анализ работы сетевой инфраструктуры и защиту обрабатываемой в ней информации.

Сетевая инфраструктура является связующей в работе не только отдельных пользователей, но и целых отделов и даже филиалов организации. Объем и частота хакерских атак постоянно растут, причем во внимание злоумышленников попадают как самые крупные государственные организации, так и менее масштабные частные компании. В свете участившихся инцидентов утечек данных и атак на инфрактуру компании по всей России, предприятия из всех сфер начинают воспринимать вопрос сетевой безопасности все серьезней. Даже незначительный перебой в работе сетевой инфраструктуры грозит серьезными последствиями для финансового состояния компании, ее репутации или даже существованию как такому. Обеспечения сетевой безопасности минимизирует потенциальные риски и расходы на восстановление данных после кибератак.

Принципы сетевой безопасности

Для надлежащего обеспечения сетевой безопасности следует пользоваться основными принципами:

-

Использовать современные и проверенные средств защиты для устройств, подключенных к сети.

-

Проводить анализ инфраструктуры для оценки состояния устройств и приложений.

-

Контролировать пропускную способности сети.

-

Обеспечивать отказоустойчивость и быстрое восстановление корпоративной сети после инцидента.

Угрозы безопасности

В зависимости от программного обеспечения, которым пользуются хакеры, атаки на сетевую инфраструктуру делятся на два типа:

-

Активные — атаки, которые проводятся с непосредственным воздействием на сеть. Воздействие такого рода не остается бесследным, поэтому при его планировании изначально предусматривается обнаружение.

-

Пассивные — атаки, которые проводятся без непосредственного влияния на работу сети, что делает ее обнаружение намного сложнее. Целью таких атак может быть только прослушивание сообщений и анализ трафика.

Самые распространенные угрозы для сетей включают:

-

Шпионские программы — программное обеспечение, которое установлено на устройстве и тайно собирает информацию о пользователях.

-

Вирусы — вредоносное программное обеспечение, которое внедряется в код других программ и систему для распространения и нарушения работы программно-аппаратных комплексов.

-

Атаки нулевого дня — ранее неизвестная уязвимость, которая эксплуатируется в сетевых атаках.

-

Отказ в обслуживании — атаки, нацеленные на то, чтобы сделать недоступной целевую систему (сайт или приложение) для конечных пользователей.

Помимо этого, внутри периметра самой инфраструктуры изначально существует множество потенциальных уязвимостей — от применяемых устройств и приложений до самих пользователей, которые могут нанести ущерб умышленно или по простой халатности и невнимательности.

Инструменты сетевой информационной безопасности

Подобное разнообразие требует аппаратных и программных решений, которые обеспечат безопасность сети по всем параметрам и при всех сценариях. Ниже приведен список основных средств защиты информации, которые обеспечивают безопасность сети. Эти средства являются отдельными модулями, которые вместе выстраивают комплексную систему защиты.

-

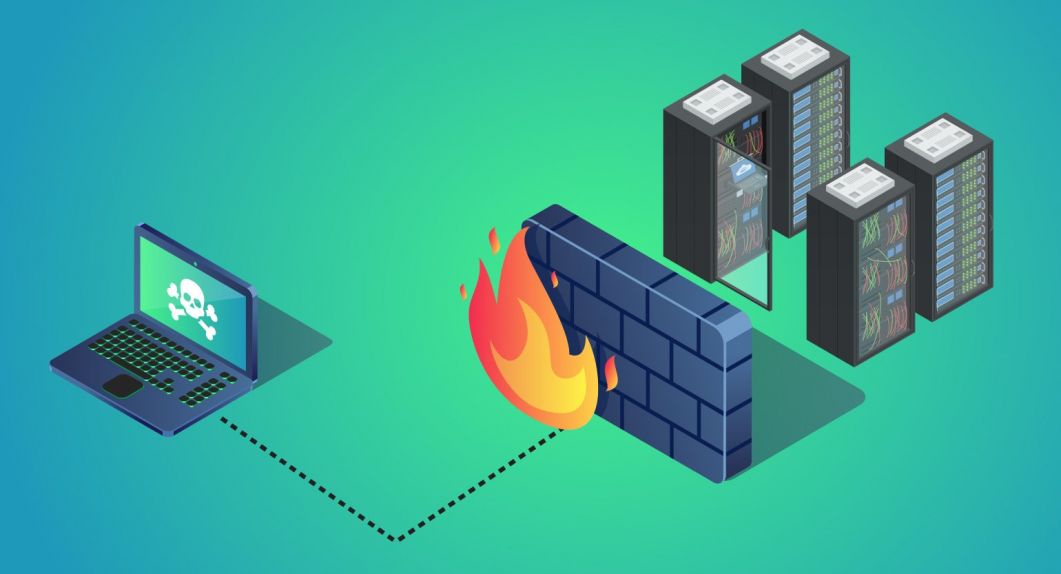

Межсетевые экраны — средства контроля сетевого трафика, которые на основании заданных правил принимают решение пропускать или блокировать конкретный трафик.

-

Сетевые системы обнаружения и предотвращения вторжений — средства для выявления и блокировки несанкционированной и вредоносной активности в сетях или на отдельном устройстве.

-

VPN-шлюз — комплекс защиты трафика данных, обеспечивающий базовое функционирование современного VPN-устройства.

-

Шлюзы защищённого удалённого доступа — средства, обеспечивающие возможность защищенного подключения к ресурсам корпоративной сети.

-

Защита от DDoS-атак — средства анализа и фильтрации паразитного трафика. входящего и исходящего трафика.

-

Системы анализа сетевого трафика — средства анализа трафика для выявления сложных и целевых атак .

Внедрение средств защиты позволяет защитить корпоративную инфраструктуру от взлома, обеспечить безопасное подключение внешних устройств и эффективную работу сотрудников, а также контролировать функционирование программного обеспечения.

Заключение

Защита сетевой инфраструктуры требует не только внедрения большего перечня надлежащего аппаратного и программного обеспечения, но и комплексных мер, которые будут учитывать все возможные вектора атак и уязвимые места. И только подобный всеобъемлющий подход обезопасит сетевую инфраструктуру любого масштаба.